| Перейти на главную | Список курсов | Расписание | Заявка на курс | Cisco course on-line registration |

Наши контакты

☎ +7 747 716 2122

☎ +7 777 241 7298

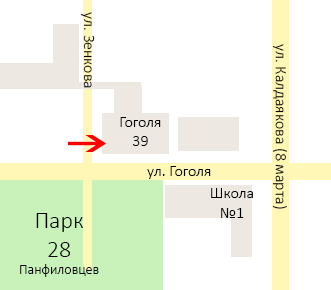

☎ +7 747 592 9208 asem@ciscotrain.kz info@ciscotrain.kz gulzifa@ciscotrain.kz Схема проезда Казахстан, г. Алматы, ул. Гоголя 39, каб. 509, 050002

|

|